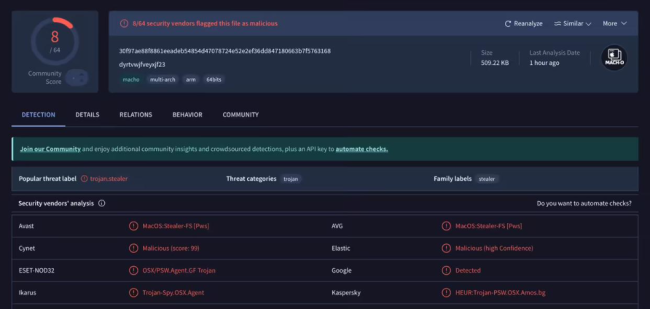

近日,一则安全警报在全球网络安全圈引起广泛关注。国外安全团队披露,近期流行的AI智能体OpenClaw(原名Clawdbot和Moltbot)存在严重安全漏洞,已有攻击者利用该漏洞向macOS用户批量散播并植入恶意软件。这一事件不仅突显了AI应用的安全隐患,也给广大macOS用户的信息安全敲响了警钟。

这类恶意软件极其隐蔽,主要目标是静默窃取用户的高价值敏感数据,包括浏览器的登录会话、自动填充密码以及开发人员的SSH密钥和API令牌。即使目前推崇的“模型上下文协议(MCP)”也无法有效防御此类社会工程学欺诈。

奇安信安全专家提醒,在利用AI工具提升效率的同时,需高度警惕OpenClaw沦为病毒传播跳板,务必警惕非官方渠道的集成脚本,防止系统权限失控。目前,奇安信天擎终端安全管理系统已完成对相关恶意软件的特征提取与查杀规则更新,全力守护用户终端安全。

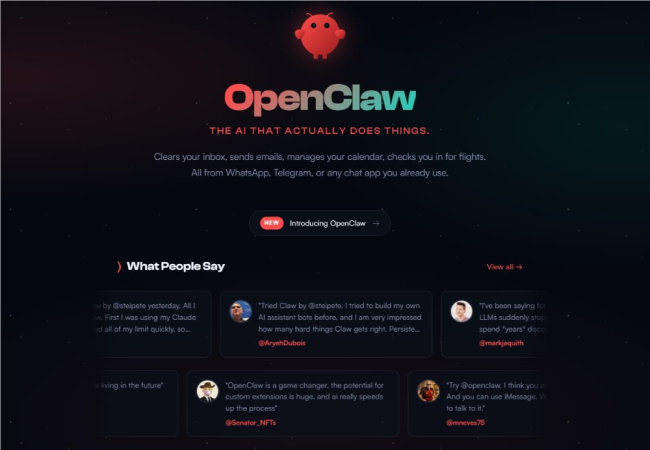

分析人士认为,OpenClaw的流行源于其强大的“主动自动化”能力。这款AI智能体无需用户手动下达指令,便能自主完成清理收件箱、预订服务、管理日历等一系列日常事务,并具备记忆功能,可保存所有对话历史并精准回调用户偏好。然而,正是这样一款便捷高效的工具,却被黑客盯上,成为攻击macOS系统的突破口。

黑客的攻击手段极具隐蔽性和迷惑性。他们瞄准OpenClaw用于指导AI学习新任务的Markdown格式“技能”文件,将恶意代码伪装成合法的集成教程。在用户看似常规的配置过程中,诱导其复制运行一段Shell命令。这条命令会在后台悄悄解码隐藏的恶意载荷,下载后续恶意脚本,并修改系统设置,移除“文件隔离”标记,从而绕过macOS内置的安全检查机制。

一旦中招,用户设备将沦为黑客的目标。植入系统的恶意软件属于典型的“信息窃取类”木马,它不会直接导致设备瘫痪,而是选择静默潜伏,暗中窃取高价值数据,如浏览器Cookie、活跃登录会话、自动填充密码、SSH密钥以及开发者API令牌等核心信息。对于普通用户而言,这意味着个人账户和隐私信息面临泄露风险;对于开发人员和企业用户来说,后果更为严重——攻击者可借此渗透源代码库、云基础设施及企业CI/CD系统,引发连锁式的数据泄露和供应链安全危机。

从影响范围来看,此次漏洞攻击的威胁正快速扩散。一方面,OpenClaw作为热门AI工具,拥有庞大的用户基数,涵盖个人用户、开发者以及众多企业机构。全球范围内测绘到正在使用Clawdbot的公网资产总数高达18,530个,其中美国以6,270台暴露设备居首,中国则以4,232台暴露资产紧随其后。另一方面,macOS系统因权限管理严格、安全性较高而备受青睐,但用户普遍存在“苹果系统不易中毒”的认知误区,防护意识相对薄弱,这也让攻击者有机可乘。

面对OpenClaw漏洞带来的严峻挑战,奇安信安全专家提出以下针对性防护建议:

及时更新版本,筑牢基础防护。用户应立即停止在企业设备上使用OpenClaw,并关注官方公告,升级至最新版本(v2.3.1版本已修复缺陷)。启用沙箱与认证机制,强化权限管控。建议用户在使用OpenClaw时,启用系统沙箱功能,将AI智能体的运行环境与核心系统隔离开来,同时严格落实身份认证措施。网络隔离,减少攻击入口。需要将运行OpenClaw的设备与核心业务系统进行网络隔离,避免攻击横向扩散。警惕不明“技能”文件,做好安全扫描。切勿随意下载和运行来源不明的OpenClaw“技能”文件,建议借助专业工具进行安全扫描。部署专业终端安全软件,构建立体防御体系。奇安信天擎终端安全管理系统已全面支持对此次OpenClaw相关恶意软件的检测和查杀,用户只需提前安装天擎macOS版本,并开启病毒库自动更新功能,系统就能第一时间获取最新恶意软件特征库,精准识别并拦截信息窃取类木马。

在AI技术飞速发展的当下,各类AI应用层出不穷,极大地提升了生产生活效率,但也带来了全新的安全挑战。OpenClaw漏洞事件再次警示我们,AI应用的安全防线不能有丝毫松懈。广大用户和企业需强化安全意识,采取技术防护和管理规范双重措施,才能在享受AI便利的同时,守护好自身的信息安全。

配资之家提示:文章来自网络,不代表本站观点。